Fraude de herencia millonaria

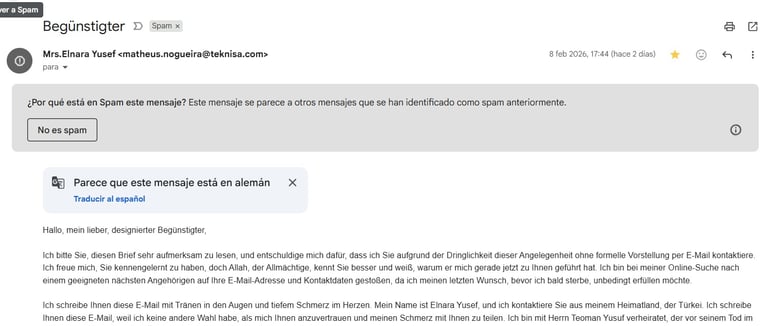

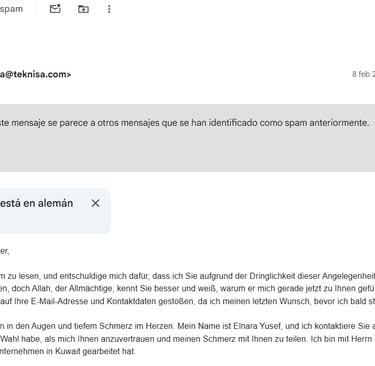

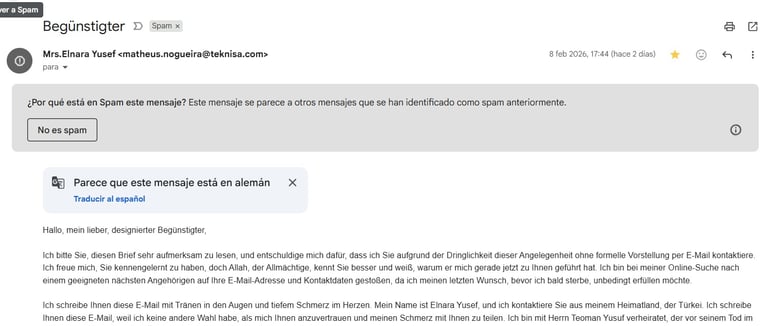

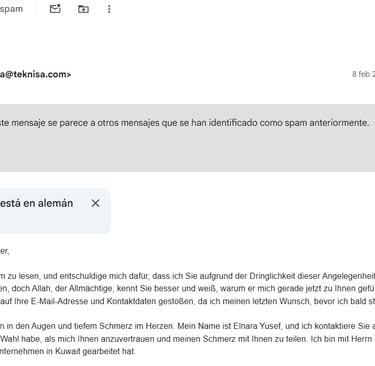

El 8 de febrero de 2026 se recibe un correo electrónico en alemán que el sistema clasifica automáticamente como Spam. El aviso indica que el mensaje se parece a otros identificados previamente como campañas de spam.

ANÁLISIS DE PHISHING

Sebastian bish adell

2/10/20263 min read

Fraude de herencia millonaria: análisis de un correo en alemán marcado como spam

El 8 de febrero de 2026 se recibe un correo electrónico en alemán que el sistema clasifica automáticamente como Spam. El aviso indica que el mensaje se parece a otros identificados previamente como campañas de spam.

El remitente visible aparece como:

Mrs. Elnara Yusef

matheus.nogueira@teknisa.com

En el cuerpo del mensaje, además, aparece otro correo distinto:

elnarayusef@outlook.com

Desde el primer momento, esta combinación genera una inconsistencia evidente.

Este caso encaja con un posible fraude de herencia millonaria, una variante clásica del fraude de anticipo de fondos.

Contexto del mensaje

El correo describe el siguiente escenario:

Mujer viuda, sin hijos.

Esposo fallecido en 2023.

Fondo de 10.850.000 € en Deutsche Bank vinculado a Turquía.

Diagnóstico de cáncer terminal (menos de tres meses de vida).

Propuesta de transferir el 60% al receptor.

40% destinado a fines benéficos.

Solicitud de respuesta urgente.

El mensaje utiliza referencias religiosas y apelaciones morales, intentando generar empatía y urgencia.

Señales claras de alerta

Antes de cualquier análisis técnico avanzado, ya encontramos múltiples indicadores de riesgo:

Contacto no solicitado

Oferta económica desproporcionada

Narrativa emocional intensa

Urgencia artificial

Incongruencia entre nombre y direcciones de correo

Coincidencia automática con patrones previos de spam

Un detalle especialmente relevante es la mezcla de elementos geográficos:

Identidad aparentemente turca

Banco alemán

Referencia a Turquía

Dominio empresarial brasileño (teknisa.com)

Correo alternativo en Outlook

Esta combinación no invalida automáticamente el mensaje, pero sí genera suficientes inconsistencias como para activar un análisis más profundo.

¿Qué tipo de fraude podría ser?

Por estructura, el caso encaja con el fraude de anticipo de fondos (Advance Fee Fraud).

La mecánica suele ser:

Promesa de gran cantidad de dinero.

Construcción de confianza mediante historia emocional.

Aparición de costes administrativos, impuestos o tasas.

Solicitud de pagos o datos personales.

Escalada progresiva.

El objetivo real no es transferir dinero, sino obtener:

Datos personales

Copias de documentación

Datos bancarios

Pagos por supuestos trámites

Acceso a cuentas mediante enlaces falsos

Incongruencia técnica relevante

El dominio visible del remitente es @teknisa.com, que corresponde a un dominio empresarial real.

Aquí aparecen dos posibles escenarios:

Suplantación (spoofing) del dominio.

Compromiso real de una cuenta corporativa.

La diferencia es importante. En el primer caso, el dominio no está comprometido; simplemente se ha falsificado el remitente. En el segundo caso, podría existir una brecha de seguridad en la organización.

Por eso este caso es especialmente interesante desde el punto de vista OSINT.

Qué NO hacer

No responder desde tu correo principal.

No facilitar ningún dato personal.

No descargar archivos adjuntos.

No hacer clic en enlaces.

No iniciar conversación por curiosidad.

Responder solo confirma que tu cuenta está activa y puede convertirte en objetivo recurrente.

Qué sí hacer

Marcar el mensaje como phishing.

Conservar el correo original (.eml o .msg si es posible).

Revisar cabeceras si se realiza análisis técnico.

Documentar fecha, hora y contenido.

Reportar al proveedor de correo.

Si procede, notificar a la organización del dominio afectado.

En España, se puede reportar a INCIBE o a fuerzas y cuerpos de seguridad si existe perjuicio.

Mini checklist de análisis preliminar

¿Promete grandes sumas de dinero?

¿Hay urgencia emocional o presión temporal?

¿Existen inconsistencias en las direcciones de correo?

¿El sistema lo marca como campaña previa?

¿Se mezclan identidades y ubicaciones sin coherencia clara?

Con dos o más indicadores positivos, la probabilidad de fraude es alta.

Elementos técnicos que se analizarán en la siguiente fase

En la próxima publicación se abordará:

Investigación OSINT del dominio teknisa.com.

Revisión de reputación y posibles abusos.

Análisis de cabeceras (SPF, DKIM, DMARC).

Identificación de infraestructura utilizada.

Evaluación final: suplantación o posible cuenta comprometida.

Conclusión preliminar

Este caso reúne múltiples indicadores compatibles con un fraude de herencia millonaria:

Contacto no solicitado.

Historia emocional diseñada para manipular.

Oferta económica extremadamente alta (10.850.000 €).

Incongruencias entre identidades y direcciones.

Coincidencia automática con patrones de spam conocidos.

La evidencia disponible hasta el momento apunta con alta probabilidad a un intento de fraude financiero internacional.

No obstante, el uso de un dominio empresarial real convierte el caso en interesante desde el punto de vista de investigación técnica.

El análisis continúa abierto.

En la próxima entrada se desarrollará la fase OSINT y el análisis técnico completo de la infraestructura implicada.

Is this conversation helpful so far?

Fraude de herencia millonaria: análisis de un correo en alemán marcado como spam

El 8 de febrero de 2026 se recibe un correo electrónico en alemán que el sistema clasifica automáticamente como Spam. El aviso indica que el mensaje se parece a otros identificados previamente como campañas de spam.

El remitente visible aparece como:

Mrs. Elnara Yusef

matheus.nogueira@teknisa.com

En el cuerpo del mensaje, además, aparece otro correo distinto:

elnarayusef@outlook.com

Desde el primer momento, esta combinación genera una inconsistencia evidente.

Este caso encaja con un posible fraude de herencia millonaria, una variante clásica del fraude de anticipo de fondos.

Contexto del mensaje

El correo describe el siguiente escenario:

Mujer viuda, sin hijos.

Esposo fallecido en 2023.

Fondo de 10.850.000 € en Deutsche Bank vinculado a Turquía.

Diagnóstico de cáncer terminal (menos de tres meses de vida).

Propuesta de transferir el 60% al receptor.

40% destinado a fines benéficos.

Solicitud de respuesta urgente.

El mensaje utiliza referencias religiosas y apelaciones morales, intentando generar empatía y urgencia.

Señales claras de alerta

Antes de cualquier análisis técnico avanzado, ya encontramos múltiples indicadores de riesgo:

Contacto no solicitado

Oferta económica desproporcionada

Narrativa emocional intensa

Urgencia artificial

Incongruencia entre nombre y direcciones de correo

Coincidencia automática con patrones previos de spam

Un detalle especialmente relevante es la mezcla de elementos geográficos:

Identidad aparentemente turca

Banco alemán

Referencia a Turquía

Dominio empresarial brasileño (teknisa.com)

Correo alternativo en Outlook

Esta combinación no invalida automáticamente el mensaje, pero sí genera suficientes inconsistencias como para activar un análisis más profundo.

¿Qué tipo de fraude podría ser?

Por estructura, el caso encaja con el fraude de anticipo de fondos (Advance Fee Fraud).

La mecánica suele ser:

Promesa de gran cantidad de dinero.

Construcción de confianza mediante historia emocional.

Aparición de costes administrativos, impuestos o tasas.

Solicitud de pagos o datos personales.

Escalada progresiva.

El objetivo real no es transferir dinero, sino obtener:

Datos personales

Copias de documentación

Datos bancarios

Pagos por supuestos trámites

Acceso a cuentas mediante enlaces falsos

Incongruencia técnica relevante

El dominio visible del remitente es @teknisa.com, que corresponde a un dominio empresarial real.

Aquí aparecen dos posibles escenarios:

Suplantación (spoofing) del dominio.

Compromiso real de una cuenta corporativa.

La diferencia es importante. En el primer caso, el dominio no está comprometido; simplemente se ha falsificado el remitente. En el segundo caso, podría existir una brecha de seguridad en la organización.

Por eso este caso es especialmente interesante desde el punto de vista OSINT.

Qué NO hacer

No responder desde tu correo principal.

No facilitar ningún dato personal.

No descargar archivos adjuntos.

No hacer clic en enlaces.

No iniciar conversación por curiosidad.

Responder solo confirma que tu cuenta está activa y puede convertirte en objetivo recurrente.

Qué sí hacer

Marcar el mensaje como phishing.

Conservar el correo original (.eml o .msg si es posible).

Revisar cabeceras si se realiza análisis técnico.

Documentar fecha, hora y contenido.

Reportar al proveedor de correo.

Si procede, notificar a la organización del dominio afectado.

En España, se puede reportar a INCIBE o a fuerzas y cuerpos de seguridad si existe perjuicio.

Mini checklist de análisis preliminar

¿Promete grandes sumas de dinero?

¿Hay urgencia emocional o presión temporal?

¿Existen inconsistencias en las direcciones de correo?

¿El sistema lo marca como campaña previa?

¿Se mezclan identidades y ubicaciones sin coherencia clara?

Con dos o más indicadores positivos, la probabilidad de fraude es alta.

Elementos técnicos que se analizarán en la siguiente fase

En la próxima publicación se abordará:

Investigación OSINT del dominio teknisa.com.

Revisión de reputación y posibles abusos.

Análisis de cabeceras (SPF, DKIM, DMARC).

Identificación de infraestructura utilizada.

Evaluación final: suplantación o posible cuenta comprometida.

Conclusión preliminar

Este caso reúne múltiples indicadores compatibles con un fraude de herencia millonaria:

Contacto no solicitado.

Historia emocional diseñada para manipular.

Oferta económica extremadamente alta (10.850.000 €).

Incongruencias entre identidades y direcciones.

Coincidencia automática con patrones de spam conocidos.

La evidencia disponible hasta el momento apunta con alta probabilidad a un intento de fraude financiero internacional.

No obstante, el uso de un dominio empresarial real convierte el caso en interesante desde el punto de vista de investigación técnica.

El análisis continúa abierto.

En la próxima entrada se desarrollará la fase OSINT y el análisis técnico completo de la infraestructura implicada.

Is this conversation helpful so far?

Contacto

Estoy disponible para consultas y colaboraciones.

Teléfono

hola@redscan.com

+34640171594

© 2025. All rights reserved.