Fraude de herencia millonaria: segunda parte

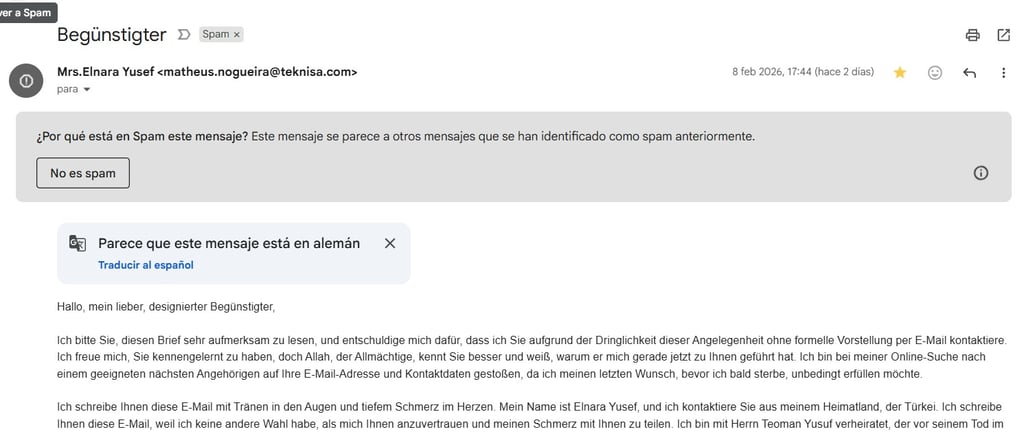

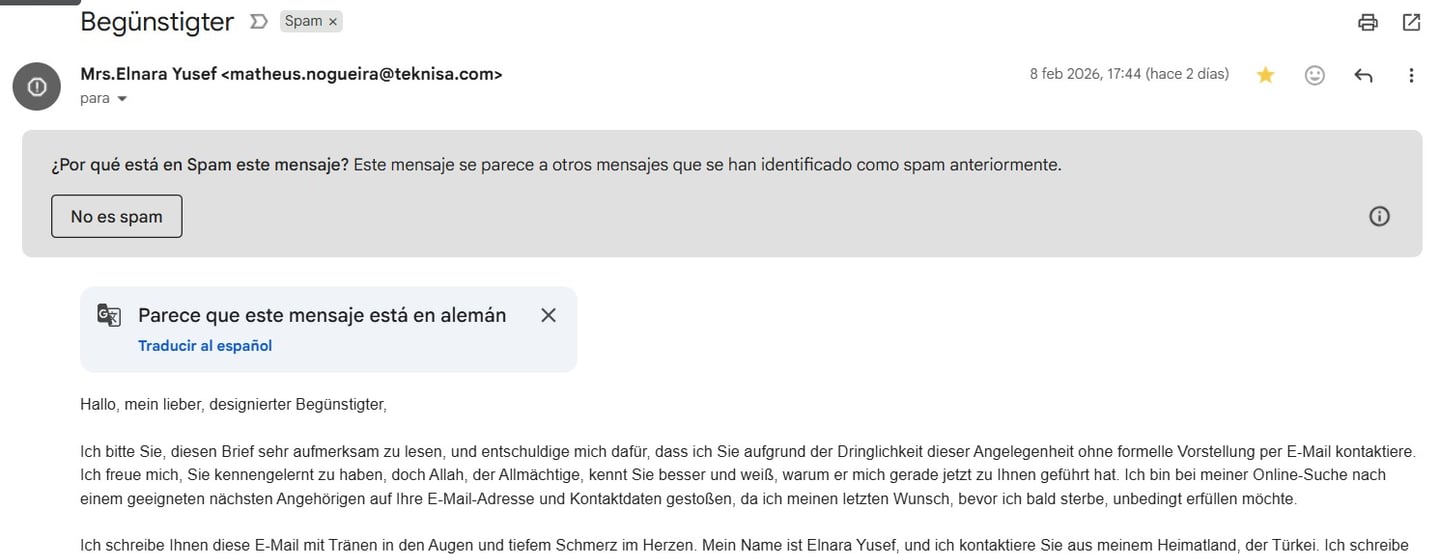

Todo comienza con la recepción de un correo electrónico en alemán que Gmail clasifica automáticamente como spam. El mensaje describe una supuesta herencia millonaria. La narrativa sigue el patrón clásico: una mujer viuda, enferma terminal, que desea transferir una gran suma de dinero antes de fallecer.

ANÁLISIS DE PHISHING

Sebastian bish adell

2/13/20264 min read

Análisis técnico de un correo fraudulento con Kali Linux: investigación completa del dominio teknisa.com

Todo comienza con la recepción de un correo electrónico en alemán que Gmail clasifica automáticamente como spam. El mensaje describe una supuesta herencia millonaria. La narrativa sigue el patrón clásico: una mujer viuda, enferma terminal, que desea transferir una gran suma de dinero antes de fallecer.

El correo presenta dos elementos llamativos:

Nombre mostrado:

Mrs. Elnara Yusef

Correo real:

matheus.nogueira@teknisa.com

Aquí aparece la primera señal de alerta: el nombre visible no coincide con el correo corporativo. Esta incoherencia activa una investigación técnica para determinar si estamos ante:

Un dominio creado para fraude.

Un caso de spoofing (suplantación).

Una cuenta corporativa comprometida.

La investigación se realiza íntegramente desde un entorno controlado en Kali Linux.

Objetivo de la investigación

El propósito principal es determinar la legitimidad del dominio teknisa.com y analizar su infraestructura.

Las preguntas clave son:

¿Es un dominio recién creado para estafa?

¿El remitente fue falsificado?

¿Se está utilizando una cuenta real comprometida?

Para responderlas utilizamos herramientas OSINT incluidas en Kali Linux.

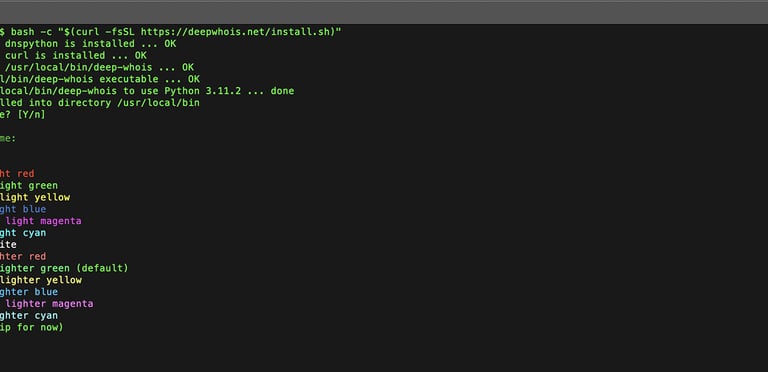

Herramientas utilizadas en el laboratorio

Durante el análisis se emplearon herramientas pasivas, sin interacción directa con el servidor:

whois

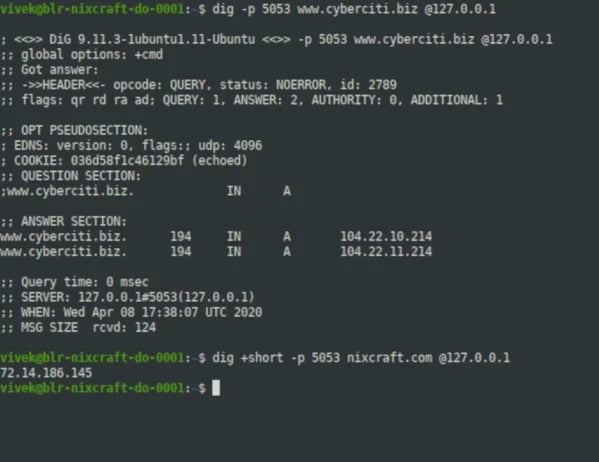

dig

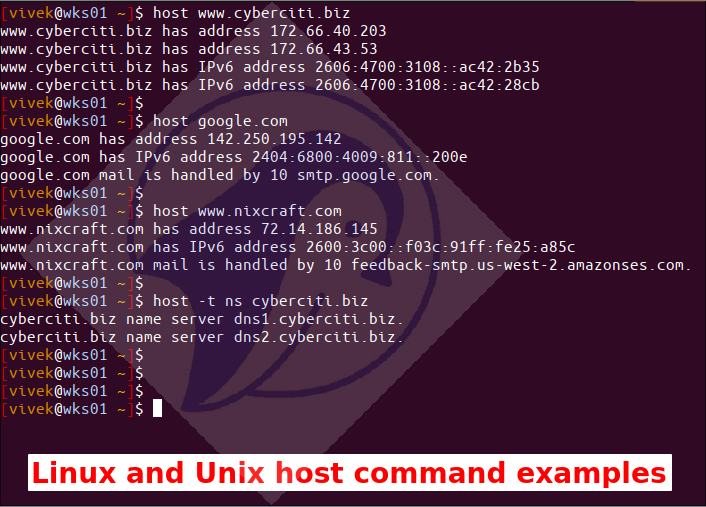

host

Resolución MX

Reverse DNS

Todas las acciones fueron consultas informativas, sin escaneos intrusivos ni interacción con el correo.

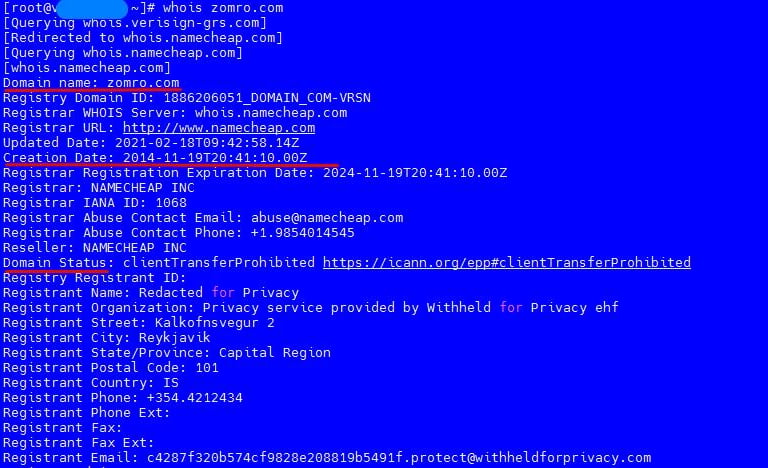

Análisis WHOIS del dominio

Comando ejecutado: whois teknisa.com

Información obtenida

Fecha de creación: 26 octubre 2001

Fecha de expiración: 2026

Registrador: Tucows

País: Brasil

Nameservers: AWS

Interpretación

El dominio fue creado en 2001. Esto significa que tiene más de 20 años de existencia. Este dato es fundamental.

Los dominios utilizados en campañas de phishing suelen:

Tener pocos meses de vida.

Estar registrados recientemente.

Ser abandonados tras la campaña.

En este caso no ocurre eso.

Conclusión parcial:

El dominio no parece haber sido creado con fines fraudulentos.

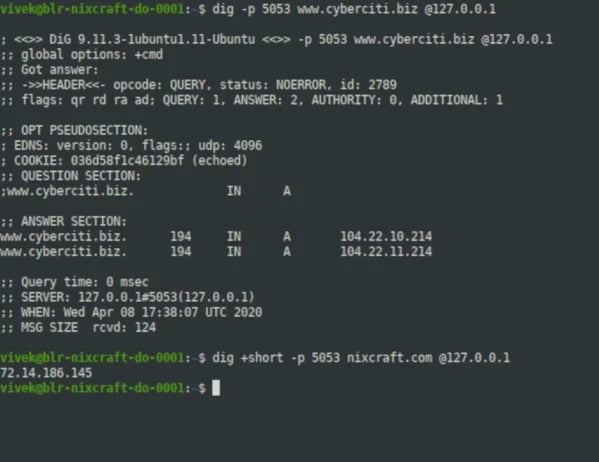

Análisis DNS: infraestructura web

Comando:

dig teknisa.com

Resultado:

54.000.00.00.

Esta IP pertenece a Amazon Web Services (AWS).

Interpretación

El dominio está alojado en una infraestructura cloud empresarial. AWS es uno de los principales proveedores de servicios en la nube a nivel mundial.

Esto indica:

Infraestructura profesional.

Entorno empresarial real.

No se trata de un hosting improvisado.

Análisis de los registros MX

Comando: dig mx teknisa.com

Resultado: 10 smtp.teknisa.com 15 mail.teknisa.com

Interpretación

El dominio utiliza servidores de correo propios bajo su subdominio.

No depende de:

Google Workspace

Microsoft 365

Esto significa que la empresa gestiona directamente su servidor SMTP o lo tiene desplegado en infraestructura propia en AWS.

Este dato es relevante porque reduce la probabilidad de spoofing simple.

Resolución del servidor de correo

Comando:

dig mail.teknisa.com

Resultado:

52.6.000.000

IP también perteneciente a AWS.

Verificación mediante Reverse DNS

Comandos ejecutados:

whois 52.6.00.000

host 52.6.00.000

Resultado clave:

Interpretación

La IP está correctamente asociada al dominio mediante un registro PTR.

Esto confirma:

No es un VPS anónimo.

No es un servidor externo sin relación.

Está configurado coherentemente.

La infraestructura es consistente y legítima. Evaluación global de la infraestructura

Tras analizar:

Antigüedad del dominio.

Infraestructura DNS.

Registros MX.

IP del servidor de correo.

Reverse DNS.

Se puede afirmar que:

El dominio existe desde hace más de dos décadas.

Está alojado en AWS.

Posee servidores de correo reales y activos.

No presenta señales típicas de dominio fraudulento temporal.

Se descarta completamente la hipótesis de “dominio creado para estafa”.

Análisis del contenido del correo

El mensaje encaja con el patrón clásico de fraude conocido como “herencia millonaria” o Advance Fee Fraud.

Elementos detectados:

Historia emocional.

Enfermedad terminal.

Gran cantidad de dinero.

Oferta de reparto.

Contacto no solicitado.

Este patrón es ampliamente documentado en fraudes internacionales.

El contenido es claramente fraudulento, independientemente de la legitimidad del dominio. Escenarios técnicos probables

Con la infraestructura confirmada como legítima, quedan dos escenarios principales.

Escenario A: Cuenta corporativa comprometida

Un atacante pudo haber obtenido acceso a la cuenta:

Y la utiliza para enviar campañas fraudulentas.

Este tipo de ataque es común en:

Business Email Compromise (BEC)

Filtraciones de credenciales

Reutilización de contraseñas

Phishing previo

Es actualmente uno de los vectores más utilizados.

Escenario B: Spoofing avanzado

También es posible que el campo “From” haya sido falsificado.

Para confirmarlo sería necesario:

Analizar cabeceras completas.

Verificar registros SPF.

Validar DKIM.

Revisar política DMARC.

Sin estos elementos no se puede cerrar el caso al 100%.

Conclusión provisional

El análisis técnico realizado en Kali demuestra que:

teknisa.com es un dominio legítimo.

Su infraestructura es coherente y profesional.

Los servidores de correo existen y están correctamente configurados.

No se trata de un dominio desechable creado para fraude.

Sin embargo:

El contenido del mensaje presenta todos los indicadores clásicos de estafa.

La hipótesis más probable es el abuso de una cuenta corporativa comprometida.

Reflexión final

Este caso demuestra una realidad clave en ciberseguridad moderna:

No todos los correos fraudulentos provienen de dominios falsos.

En muchos ataques actuales:

Se comprometen cuentas reales.

Se utilizan infraestructuras legítimas.

Se aprovecha la reputación del dominio para ganar credibilidad.

El análisis OSINT permite diferenciar entre:

Dominio fraudulento y infraestructura legítima utilizada con fines maliciosos.

Este tipo de investigación demuestra la importancia de:

Verificar antes de concluir.

Analizar infraestructura completa.

No basarse únicamente en el contenido del mensaje.

Contacto

Estoy disponible para consultas y colaboraciones.

Teléfono

hola@redscan.com

+34640171594

© 2025. All rights reserved.