¿Sabes analizar correo de phishing? Guía práctica con OSINT y Kali Linux

Aprende a analizar correo de phishing paso a paso utilizando Kali Linux, OSINT y análisis DNS. Descubre cómo identificar dominios maliciosos y protegerte.

Sebastian bish adell

3/4/20265 min read

Cómo analizar correo de phishing paso a paso con Kali Linux

INTRODUCCIÓN

Los ataques de phishing se han convertido en una de las amenazas más comunes en Internet. Cada día millones de correos fraudulentos intentan engañar a los usuarios para robar contraseñas, datos personales o información bancaria.

Aprender a analizar correo de phishing es una habilidad fundamental dentro de la ciberseguridad moderna. No solo permite detectar ataques antes de que causen daños, sino que también ayuda a entender cómo funcionan las infraestructuras utilizadas por los ciberdelincuentes.

En este artículo veremos un caso real de análisis técnico utilizando Kali Linux y herramientas OSINT. El objetivo es investigar un correo sospechoso, identificar su infraestructura y determinar si se trata de un intento de phishing.

Durante el análisis utilizaremos herramientas como WHOIS, DIG, DNSRecon, Host y theHarvester, todas ellas muy utilizadas por analistas SOC y profesionales de seguridad informática.

Qué es un correo de phishing

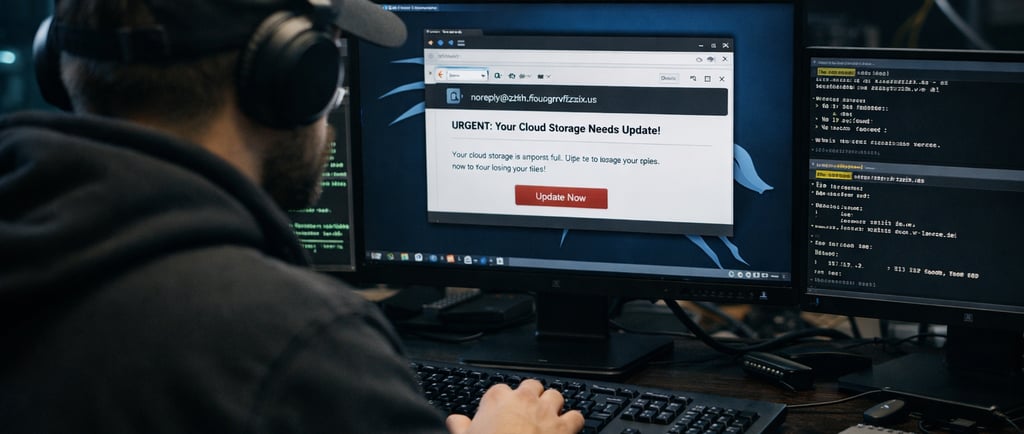

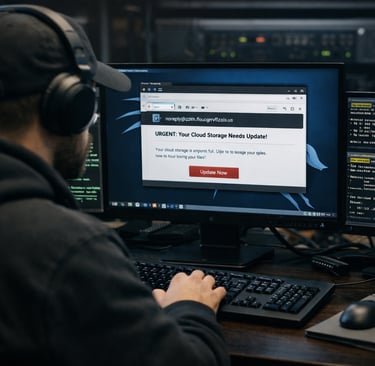

El phishing es una técnica de fraude digital basada en ingeniería social. Los atacantes envían correos electrónicos que aparentan provenir de empresas legítimas con el objetivo de engañar a la víctima.

Estos mensajes suelen incluir avisos urgentes relacionados con cuentas bancarias, almacenamiento en la nube o servicios digitales. El objetivo es provocar una reacción rápida del usuario para que haga clic en un enlace malicioso.

Una vez que el usuario accede al enlace, es redirigido a una página falsa diseñada para robar credenciales o información sensible.

Algunos ejemplos comunes de mensajes utilizados en ataques de phishing incluyen advertencias como:

Tu cuenta será suspendida

Tu almacenamiento está lleno

Debes verificar tu identidad

Accede inmediatamente para evitar perder tus datos

Este tipo de mensajes buscan generar presión psicológica para que la víctima actúe sin pensar.

Caso real de análisis de un correo sospechoso

El correo analizado en este caso indicaba un problema con el almacenamiento en la nube y advertía que los archivos podrían ser eliminados si no se actualizaba el servicio.

El remitente que aparecía en el mensaje era el siguiente:

A primera vista ya se pueden identificar varias señales sospechosas.

El dominio parece completamente aleatorio y no está relacionado con ningún proveedor conocido. Además, el nombre del dominio no tiene sentido lingüístico, lo que suele ser una característica típica de dominios generados automáticamente.

Este tipo de dominios son muy utilizados en campañas de phishing masivas porque permiten crear miles de direcciones diferentes de forma automática.

Paso 1: investigar el dominio con WHOIS

El primer paso en cualquier investigación de ciberseguridad es analizar el dominio utilizado en el correo.

Para ello se utiliza la herramienta WHOIS, que permite consultar la información pública de registro de un dominio.

El comando utilizado fue:

whois xfougrvfzjzix.us

El resultado obtenido fue:

No Data Found

Esto significa que el dominio no aparece registrado en la base de datos pública del TLD .US.

Cuando un dominio no aparece en WHOIS puede indicar varias situaciones.

La primera posibilidad es que el dominio nunca haya existido realmente. La segunda es que el dominio haya sido eliminado después de una campaña de spam o phishing.

También existe la posibilidad de que el dominio haya sido utilizado únicamente para falsificar el remitente del correo mediante técnicas de spoofing.

Paso 2: comprobar registros DNS

El siguiente paso consiste en comprobar si el dominio tiene infraestructura DNS activa.

Para ello se utilizó la herramienta DIG.

El comando ejecutado fue:

dig xfougrvfzjzix.us

El resultado obtenido fue:

NXDOMAIN

NXDOMAIN significa que el dominio no existe dentro del sistema DNS global.

Esto indica que el dominio no tiene registros configurados ni direcciones IP asociadas.

En otras palabras, el dominio no apunta a ningún servidor real.

Este tipo de comportamiento es muy común en campañas de phishing que utilizan dominios desechables.

Paso 3: analizar servidores de correo

Otro aspecto importante es verificar si el dominio tiene servidores de correo configurados.

Esto se puede comprobar con el siguiente comando:

dig xfougrvfzjzix.us MX

El resultado fue nuevamente NXDOMAIN.

Esto confirma que el dominio no tiene servidores de correo asociados.

En condiciones normales, un dominio que envía correos electrónicos debería tener registros MX configurados para gestionar el tráfico SMTP.

La ausencia de estos registros indica que la dirección de correo utilizada en el mensaje probablemente fue falsificada.

Paso 4: enumeración DNS con DNSRecon

Para confirmar la ausencia de infraestructura se utilizó la herramienta DNSRecon.

El comando ejecutado fue:

dnsrecon -d xfougrvfzjzix.us

El resultado obtenido fue:

Could not resolve domain

Esto confirma que el dominio no puede resolverse y no tiene registros DNS activos.

DNSRecon es una herramienta muy utilizada en auditorías de seguridad porque permite detectar subdominios, servidores DNS y configuraciones incorrectas.

En este caso la herramienta confirma que el dominio no tiene ninguna infraestructura visible.

Paso 5: verificación adicional con host

Otra herramienta simple pero muy útil es host.

Se ejecutó el siguiente comando:

host xfougrvfzjzix.us

El resultado obtenido fue:

Host not found: NXDOMAIN

Esto refuerza nuevamente el mismo resultado obtenido con otras herramientas.

Cuando múltiples herramientas de análisis llegan a la misma conclusión se puede considerar que la evidencia técnica es consistente.

Paso 6: análisis OSINT con theHarvester

La herramienta theHarvester permite recopilar información pública relacionada con dominios.

Se ejecutó el siguiente comando:

theHarvester -d xfougrvfzjzix.us -b all

El resultado del análisis fue:

No IPs found

No emails found

No hosts found

No people found

Esto indica que el dominio no tiene presencia pública en Internet.

No aparece en buscadores, bases de datos OSINT ni registros de certificados.

Este tipo de resultados suele ser típico de dominios temporales utilizados exclusivamente para campañas de phishing.

Análisis del servidor relay del correo

En los encabezados del correo se detectó un servidor relacionado con el envío del mensaje.

El dominio observado fue:

Para investigar este servidor se ejecutó el siguiente comando:

El resultado fue:

1000.0.0

Esta dirección pertenece al rango de direcciones loopback.

Las direcciones loopback se utilizan para que un sistema se comunique consigo mismo.

Cuando un dominio apunta a una dirección loopback normalmente significa que no existe un servidor público real asociado a ese subdominio.

Este tipo de configuración puede utilizarse para ocultar infraestructura o evitar análisis externos.

Indicadores de compromiso detectados

Durante el análisis se detectaron varios indicadores de compromiso.

Dominio sospechoso: xfougrvfzjzix.us

Subdominio sospechoso: eoltumazuiu.v-lanze.de

Ausencia total de infraestructura DNS

Posible uso de spoofing en el correo

Estos indicadores son consistentes con campañas de phishing automatizadas.

Cómo protegerse contra correos de phishing

La mejor defensa contra el phishing es la prevención y la educación.

Existen varias medidas que pueden ayudar a reducir el riesgo.

Verificar siempre el dominio del remitente

No hacer clic en enlaces sospechosos

Analizar los encabezados del correo

Utilizar herramientas OSINT para investigar dominios

Activar filtros de seguridad en el correo electrónico

También es importante desconfiar de mensajes que generen urgencia o presión para actuar rápidamente.

Conclusión

El análisis realizado demuestra cómo un correo aparentemente legítimo puede ocultar una infraestructura fraudulenta.

Utilizando herramientas básicas de Kali Linux es posible identificar rápidamente dominios sospechosos y detectar intentos de phishing.

La investigación paso a paso permitió comprobar que el dominio utilizado en el remitente no tenía infraestructura DNS ni registros válidos.

Este tipo de análisis es una habilidad fundamental para cualquier profesional de ciberseguridad.

Aprender a investigar correos sospechosos no solo ayuda a protegerse individualmente, sino que también contribuye a mejorar la seguridad de organizaciones y empresas.

En un entorno digital donde los ataques de phishing siguen creciendo cada año, la formación y el conocimiento técnico siguen siendo la mejor defensa.

Contacto

Estoy disponible para consultas y colaboraciones.

Teléfono

hola@redscan.com

+34640171594

© 2025. All rights reserved.